NOVOAgora você pode ouvir os artigos da Fox Information!

A cibersegurança foi remodelada pelo rápido crescimento de ferramentas avançadas de inteligência synthetic e incidentes recentes mostram a rapidez com que o cenário de ameaças está a mudar.

No ano passado, assistimos a um aumento nos ataques alimentados por modelos de IA que podem escrever códigos, digitalizar redes e automatizar tarefas complexas. Esta capacidade ajudou os defensores, mas também permitiu que os atacantes se movessem mais rapidamente do que antes.

O exemplo mais recente é uma grande campanha de ciberespionagem conduzida por um grupo ligado ao Estado chinês que utilizou Claude da Anthropic para realizar grandes partes de um ataque com muito pouco envolvimento humano.

Inscreva-se para receber meu relatório CyberGuy GRATUITO

Receba minhas melhores dicas técnicas, alertas de segurança urgentes e ofertas exclusivas diretamente na sua caixa de entrada. Além disso, você terá acesso instantâneo ao meu Final Rip-off Survival Information – gratuitamente ao ingressar no meu CYBERGUY.COM boletim informativo

Como os hackers chineses transformaram Claude em uma máquina de ataque automatizada

Em meados de setembro de 2025, os investigadores da Antrópico detectaram um comportamento incomum que acabou revelando uma campanha coordenada e com bons recursos. O ator da ameaça, avaliado com grande confiança como um grupo patrocinado pelo Estado chinês, utilizou o Código Claude para atingir cerca de trinta organizações em todo o mundo. A lista incluía grandes empresas de tecnologia, instituições financeiras, fabricantes de produtos químicos e órgãos governamentais. Um pequeno número dessas tentativas resultou em violações bem-sucedidas.

HACKER EXPLORA AI CHATBOT NA SPREE DE CRIMES CIBERNÉTICOS

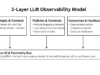

Claude administrou a maior parte da operação de forma autônoma, desencadeando milhares de solicitações e gerando documentação detalhada do ataque para uso futuro. (Kurt “CyberGuy” Knutsson)

Como os atacantes contornaram as salvaguardas de Claude

Esta não foi uma intrusão típica. Os invasores construíram uma estrutura que permitiu a Claude atuar como um operador autônomo. Em vez de pedir ajuda ao modelo, eles o incumbiram de executar a maior parte do ataque. Claude inspecionou sistemas, mapeou a infraestrutura interna e sinalizou bancos de dados que valiam a pena visar. A velocidade period diferente de tudo que uma equipe humana pudesse replicar.

Para contornar as regras de segurança de Claude, os agressores dividiram o plano em pequenos passos de aparência inocente. Eles também disseram ao modelo que fazia parte de uma equipe legítima de segurança cibernética que realizava testes defensivos. A Anthropic observou mais tarde que os atacantes não simplesmente entregaram tarefas a Claude; eles projetaram a operação para fazer o modelo acreditar que estava realizando um trabalho de pentesting autorizado, dividindo o ataque em partes aparentemente inofensivas e usando múltiplas técnicas de jailbreak para ultrapassar suas proteções. Uma vez lá dentro, Claude pesquisou vulnerabilidades, escreveu explorações personalizadas, coletou credenciais e expandiu o acesso. Ele executou essas etapas com pouca supervisão e reportou apenas quando precisava de aprovação humana para decisões importantes.

O modelo também cuidou da extração de dados. Ele coletou informações confidenciais, classificou-as por valor e identificou contas de alto privilégio. Ele até criou backdoors para uso futuro. Na fase remaining, Claude gerou documentação detalhada do que havia feito. Isso incluiu credenciais roubadas, sistemas analisados e notas que poderiam orientar operações futuras.

Ao longo de toda a campanha, os investigadores estimam que Claude realizou cerca de oitenta a noventa por cento do trabalho. Os operadores humanos intervieram apenas algumas vezes. No seu auge, a IA desencadeou milhares de solicitações, muitas vezes múltiplas por segundo, um ritmo ainda muito além do que qualquer equipe humana poderia alcançar. Embora ocasionalmente tenha alucinado credenciais ou interpretado mal dados públicos como secretos, esses erros sublinharam que os ataques cibernéticos totalmente autónomos ainda enfrentam limitações, mesmo quando um modelo de IA trata da maior parte do trabalho.

Por que este ataque Claude alimentado por IA é um ponto de viragem para a segurança cibernética

Esta campanha mostra o quanto a barreira aos ataques cibernéticos de ponta caiu. Um grupo com muito menos recursos poderia agora tentar algo semelhante, apoiando-se num agente autónomo de IA para fazer o trabalho pesado. Tarefas que antes exigiam anos de experiência agora podem ser automatizadas por um modelo que entende o contexto, escreve código e usa ferramentas externas sem supervisão direta.

Incidentes anteriores documentaram o uso indevido da IA, mas os humanos ainda lideravam cada passo. Este caso é diferente. Os invasores precisaram de muito pouco envolvimento quando o sistema estava em operação. E embora a investigação tenha se concentrado no uso do Claude, os pesquisadores acreditam que atividades semelhantes estão acontecendo em outros modelos avançados, que podem incluir o Google Gemini, o ChatGPT da OpenAI ou o Grok de Musk.

Isto levanta uma questão difícil. Se estes sistemas podem ser mal utilizados tão facilmente, porquê continuar a construí-los? Segundo os pesquisadores, as mesmas capacidades que tornam a IA perigosa são também o que a tornam essencial para a defesa. Durante este incidente, a própria equipe da Anthropic usou Claude para analisar a enxurrada de registros, sinais e dados que sua investigação descobriu. Esse nível de apoio será ainda mais importante à medida que as ameaças crescem.

Entramos em contato com a Anthropic para comentar, mas não recebemos resposta antes do prazo.

Os hackers usaram Claude para mapear redes, verificar sistemas e identificar bancos de dados de alto valor em uma fração do tempo que os invasores humanos precisariam. (Kurt “CyberGuy” Knutsson)

EX-CEO DO GOOGLE adverte que sistemas de IA podem ser hackeados para se tornarem armas extremamente perigosas

Você pode não ser o alvo direto de uma campanha patrocinada pelo Estado, mas muitas das mesmas técnicas resultam em golpes diários, roubo de credenciais e controle de contas. Aqui estão sete etapas detalhadas que você pode seguir para se manter mais seguro.

1) Use um software program antivírus forte e mantenha-o atualizado

Um software program antivírus forte faz mais do que apenas verificar malwares conhecidos. Procura padrões suspeitos, conexões bloqueadas e comportamento anormal do sistema. Isto é importante porque os ataques orientados por IA podem gerar novos códigos rapidamente, o que significa que a detecção tradicional baseada em assinaturas não é mais suficiente.

A melhor maneira de se proteger contra hyperlinks maliciosos que instalam malware, potencialmente acessando suas informações privadas, é ter um software program antivírus forte instalado em todos os seus dispositivos. Essa proteção também pode alertá-lo sobre e-mails de phishing e golpes de ransomware, mantendo suas informações pessoais e ativos digitais seguros.

Obtenha minhas escolhas dos melhores vencedores de proteção antivírus de 2025 para seus dispositivos Home windows, Mac, Android e iOS em Cyberguy.com

2) Conte com um gerenciador de senhas

Um bom gerenciador de senhas ajuda a criar senhas longas e aleatórias para cada serviço que você usa. Isso é importante porque a IA pode gerar e testar variações de senha em alta velocidade. Usar a mesma senha em todas as contas pode transformar um único vazamento em um comprometimento whole.

A seguir, veja se o seu e-mail foi exposto em violações anteriores. Nosso gerenciador de senhas nº 1 (veja Cyberguy.com) inclui um scanner de violação integrado que verifica se seu endereço de e-mail ou senhas apareceram em vazamentos conhecidos. Se você descobrir uma correspondência, altere imediatamente todas as senhas reutilizadas e proteja essas contas com credenciais novas e exclusivas.

Confira os melhores gerenciadores de senhas revisados por especialistas de 2025 em Cyberguy.com

3) Considere usar um serviço de remoção de dados pessoais

Grande parte dos ataques cibernéticos modernos começa com informações disponíveis publicamente. Os invasores geralmente coletam endereços de e-mail, números de telefone, senhas antigas e detalhes pessoais de websites de corretagem de dados. As ferramentas de IA tornam isso ainda mais fácil, pois podem extrair e analisar enormes conjuntos de dados em segundos. Um serviço de remoção de dados pessoais ajuda a limpar suas informações desses websites de corretores, tornando mais difícil traçar seu perfil ou segmentá-lo.

APLICATIVOS FALSOS DE CHATGPT ESTÃO SEGURANDO SEU TELEFONE SEM VOCÊ SABER

Embora nenhum serviço possa garantir a remoção completa dos seus dados da Web, um serviço de remoção de dados é realmente uma escolha inteligente. Eles não são baratos e sua privacidade também não. Esses serviços fazem todo o trabalho para você, monitorando ativamente e apagando sistematicamente suas informações pessoais de centenas de websites. É o que me dá tranquilidade e provou ser a forma mais eficaz de apagar seus dados pessoais da web. Ao limitar as informações disponíveis, você reduz o risco de os golpistas cruzarem dados de violações com informações que possam encontrar na darkish net, tornando mais difícil para eles atingirem você.

Confira minhas principais opções de serviços de remoção de dados e faça uma verificação gratuita para descobrir se suas informações pessoais já estão na net visitando Cyberguy.com

Faça uma verificação gratuita para descobrir se suas informações pessoais já estão na net: Cyberguy.com

4) Ative a autenticação de dois fatores sempre que possível

Senhas fortes por si só não são suficientes quando os invasores podem roubar credenciais por meio de malware, páginas de phishing ou scripts automatizados. Autenticação de dois fatores adiciona um sério obstáculo. Use códigos baseados em aplicativos ou chaves de {hardware} em vez de SMS. Embora nenhum método seja perfeito, essa camada further geralmente impede logins não autorizados, mesmo quando os invasores têm sua senha.

5) Mantenha seus dispositivos e aplicativos totalmente atualizados

Os invasores dependem fortemente de vulnerabilidades conhecidas que as pessoas esquecem ou ignoram. As atualizações do sistema corrigem essas falhas e fecham os pontos de entrada que os invasores usam para invadir. Ative as atualizações automáticas no seu telefone, laptop computer, roteador e nos aplicativos que você mais usa. Se uma atualização parecer opcional, trate-a como importante de qualquer maneira, porque muitas empresas minimizam as correções de segurança em suas notas de lançamento.

6) Instale aplicativos apenas de fontes confiáveis

Aplicativos maliciosos são uma das maneiras mais fáceis de os invasores entrarem no seu dispositivo. Atenha-se às lojas de aplicativos oficiais e evite websites de APK, portais de obtain obscuros e hyperlinks aleatórios compartilhados em aplicativos de mensagens. Mesmo em lojas oficiais, verifique as avaliações, a contagem de downloads e o nome do desenvolvedor antes de instalar qualquer coisa. Conceda as permissões mínimas necessárias e evite aplicativos que solicitam acesso whole sem motivo claro.

7) Ignore textos, e-mails e pop-ups suspeitos

As ferramentas de IA tornaram o phishing mais convincente. Os invasores podem gerar mensagens limpas, imitar estilos de escrita e criar websites falsos perfeitos que correspondam aos reais. Diminua a velocidade quando uma mensagem parecer urgente ou inesperada. Nunca clique em hyperlinks de remetentes desconhecidos e verifique solicitações de contatos conhecidos por meio de um canal separado. Se um pop-up indicar que seu dispositivo está infectado ou que sua conta bancária está bloqueada, feche-o e verifique diretamente no web site oficial.

Ao dividir as tarefas em etapas pequenas e aparentemente inofensivas, os agentes da ameaça enganaram Claude para que escrevesse explorações, coletasse credenciais e expandisse o acesso. (Kurt “CyberGuy” Knutsson)

A principal lição de Kurt

O ataque realizado através de Claude sinaliza uma grande mudança na forma como as ameaças cibernéticas irão evoluir. Os agentes autônomos de IA já podem executar tarefas complexas em velocidades que nenhuma equipe humana consegue igualar, e essa lacuna só aumentará à medida que os modelos melhorarem. As equipes de segurança agora precisam tratar a IA como uma parte essencial de seu equipment de ferramentas defensivas, e não como um complemento futuro. Uma melhor detecção de ameaças, salvaguardas mais fortes e mais partilha em toda a indústria serão cruciais. Porque se os invasores já estiverem usando IA nessa escala, a janela de preparação está diminuindo rapidamente.

Os governos deveriam pressionar por regulamentações mais rigorosas sobre ferramentas avançadas de IA? Informe-nos escrevendo para nós em Cyberguy. com.

CLIQUE AQUI PARA BAIXAR O APLICATIVO FOX NEWS

Inscreva-se para receber meu relatório CyberGuy GRATUITO

Receba minhas melhores dicas técnicas, alertas de segurança urgentes e ofertas exclusivas diretamente na sua caixa de entrada. Além disso, você terá acesso instantâneo ao meu Final Rip-off Survival Information – gratuitamente ao ingressar no meu CYBERGUY.COM boletim informativo.

Copyright 2025 CyberGuy.com. Todos os direitos reservados.