NOVOAgora você pode ouvir os artigos da Fox Information!

Os golpes de phishing têm como alvo todo tipo de instituição, seja um hospital, uma grande empresa de tecnologia ou até mesmo uma rede de fast-food. As instituições educacionais não são uma exceção, especialmente em 2025, quando os invasores estão direcionando ativamente os seus esforços para elas. As universidades dos EUA enfrentam um novo tipo de crime cibernético, em que os atacantes têm como alvo os funcionários para sequestrar pagamentos de salários. Os pesquisadores descobriram que, desde março de 2025, um grupo de hackers conhecido como Storm-2657 vem realizando ataques de “folha de pagamento pirata”, usando táticas de phishing para obter acesso a contas de folha de pagamento. Vamos falar mais sobre esse ataque e como você pode se manter seguro.

Inscreva-se para receber meu relatório CyberGuy GRATUITO

Receba minhas melhores dicas técnicas, alertas de segurança urgentes e ofertas exclusivas diretamente na sua caixa de entrada. Além disso, você terá acesso instantâneo ao meu Final Rip-off Survival Information – gratuitamente ao ingressar no meu CYBERGUY.COM. boletim informativo.

Os golpistas agora se passam por colegas de trabalho e roubam tópicos de e-mail em ataques de phishing convincentes

Como funciona o golpe da folha de pagamento universitária

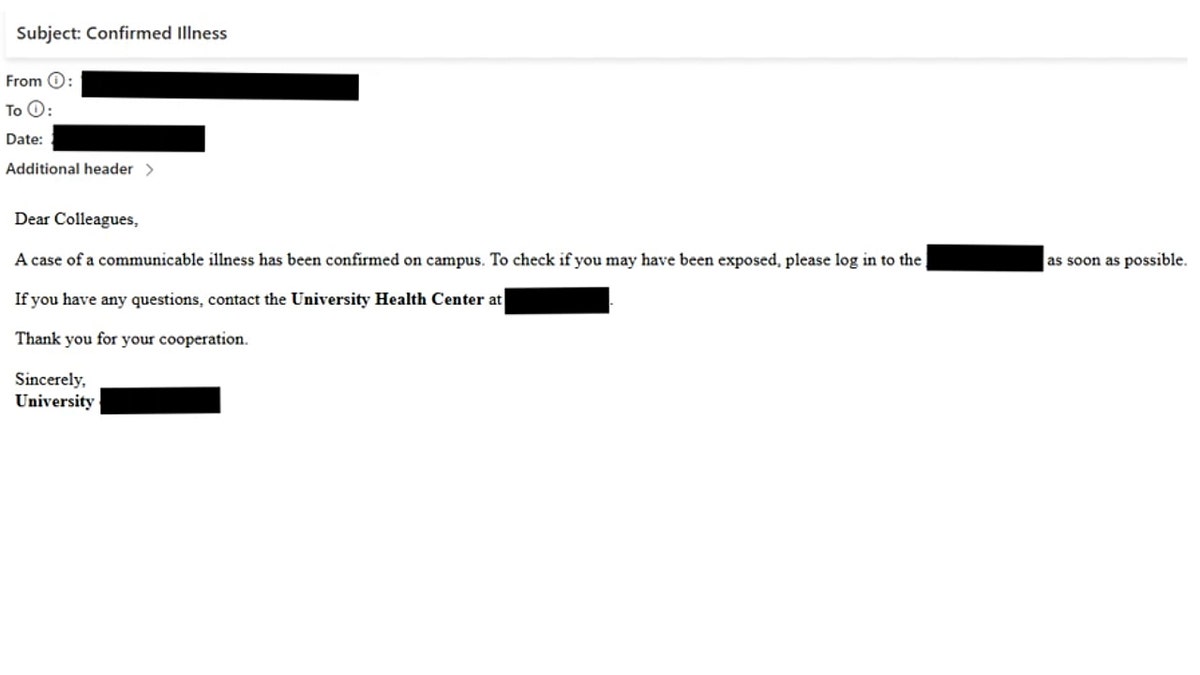

De acordo com a Microsoft Risk Intelligence, o Storm-2657 tem como alvo principal o Workday, uma plataforma de recursos humanos amplamente utilizada, embora outros softwares de folha de pagamento e RH também possam estar em risco. Os invasores começam com e-mails de phishing altamente convincentes, cuidadosamente elaborados para atrair membros individuais da equipe. Algumas mensagens alertam sobre um surto repentino de doença no campus, criando um senso de urgência, enquanto outras afirmam que um membro do corpo docente está sob investigação, solicitando aos destinatários que verifiquem os documentos imediatamente. Em alguns casos, os e-mails se fazem passar pelo reitor da universidade ou pelo departamento de RH, compartilhando atualizações “importantes” sobre remuneração e benefícios.

Os golpes de phishing estão evoluindo rapidamente e agora as universidades se tornaram os principais alvos do roubo de folhas de pagamento. (Kurt “CyberGuy” Knutsson)

Esses e-mails contêm hyperlinks projetados para capturar credenciais de login e códigos de autenticação multifator (MFA) em tempo actual usando técnicas de adversário intermediário. Depois que um membro da equipe insere suas informações, os invasores podem acessar a conta como se fossem o usuário legítimo. Depois de obter o controle, os hackers configuram regras na caixa de entrada para excluir as notificações do Workday, para que as vítimas não vejam alertas sobre alterações. Esta abordagem furtiva permite que os invasores modifiquem perfis de folha de pagamento, ajustem configurações de pagamento de salários e redirecionem fundos para contas que controlam, tudo sem levantar suspeitas imediatas.

VIOLAÇÃO DE DADOS DA UNIVERSIDADE DE COLUMBIA ATINGE 870.000 PESSOAS

Hackers estão explorando universidades em grande escala

Os hackers não param em uma única conta. Depois de controlarem uma caixa de correio, eles a usam para espalhar ainda mais o ataque. A Microsoft relata que, de apenas 11 contas comprometidas em três universidades, o Storm-2657 enviou e-mails de phishing para quase 6.000 endereços de e-mail em 25 instituições. Ao usar contas internas confiáveis, seus e-mails parecem mais legítimos, aumentando a probabilidade de os destinatários caírem no golpe.

Para manter o acesso ao longo do tempo, os invasores às vezes inscrevem seus próprios números de telefone como dispositivos MFA, por meio de perfis do Workday ou do Duo MFA. Isso lhes dá acesso persistente, permitindo que aprovem outras ações maliciosas sem precisar fazer phishing novamente. Combinada com regras de caixa de entrada que ocultam notificações, essa estratégia permite que eles operem sem serem detectados por períodos mais longos.

A Microsoft enfatiza que esses ataques não exploram uma falha do próprio Workday. Em vez disso, baseiam-se na engenharia social, na ausência de uma MFA forte e resistente ao phishing e na manipulação cuidadosa dos sistemas internos. Em essência, a ameaça vem do comportamento humano e da proteção insuficiente, e não de bugs de software program.

Os hackers atraem a equipe com e-mails convincentes que imitam alertas do campus ou atualizações de RH e roubam detalhes de login em tempo actual. (Microsoft)

6 maneiras de se proteger contra golpes de folha de pagamento e phishing

Proteger-se contra golpes de folha de pagamento e phishing não é complicado. Ao tomar algumas medidas cuidadosas, você pode tornar muito mais difícil para os invasores obterem acesso às suas contas ou informações pessoais.

1) Limite quais informações pessoais estão on-line

Quanto mais informações os golpistas encontrarem sobre você, mais fácil será criar mensagens de phishing convincentes. Os serviços que removem ou monitorizam dados pessoais on-line podem reduzir a exposição, tornando mais difícil para os atacantes enganarem-no com e-mails direcionados.

Embora nenhum serviço possa garantir a remoção completa dos seus dados da Web, um serviço de remoção de dados é realmente uma escolha inteligente. Eles não são baratos e nem a sua privacidade. Esses serviços fazem todo o trabalho para você, monitorando ativamente e apagando sistematicamente suas informações pessoais de centenas de websites. É o que me dá tranquilidade e provou ser a forma mais eficaz de apagar seus dados pessoais da web. Ao limitar as informações disponíveis, você reduz o risco de os golpistas cruzarem dados de violações com informações que possam encontrar na darkish internet, tornando mais difícil para eles atingirem você.

Confira minhas principais opções de serviços de remoção de dados e faça uma verificação gratuita para descobrir se suas informações pessoais já estão na internet visitando Cyberguy. com.

Faça uma verificação gratuita para descobrir se suas informações pessoais já estão na internet: Cyberguy.com

2) Pense antes de clicar

Os golpistas costumam enviar e-mails que parecem vir do departamento de RH ou da liderança da universidade, alertando sobre folha de pagamento, benefícios ou questões urgentes. Não clique em hyperlinks ou baixe anexos, a menos que tenha 100% de certeza de que são legítimos. Mesmo pequenos erros podem dar aos invasores acesso às suas contas.

A melhor maneira de se proteger contra hyperlinks maliciosos é ter um software program antivírus instalado em todos os seus dispositivos. Essa proteção também pode alertá-lo sobre e-mails de phishing e golpes de ransomware, mantendo suas informações pessoais e ativos digitais seguros.

Obtenha minhas escolhas dos melhores vencedores de proteção antivírus de 2025 para seus dispositivos Home windows, Mac, Android e iOS em Cyberguy. com.

Os pesquisadores descobriram que, desde março de 2025, um grupo de hackers conhecido como Storm-2657 vem realizando ataques de “folha de pagamento pirata”, usando táticas de phishing para obter acesso a contas de folha de pagamento. (Javi Sanz/Getty Pictures)

3) Verifique diretamente com a fonte

Se um e-mail mencionar alterações salariais ou exigir ação, ligue ou envie um e-mail para o escritório de RH ou para a pessoa diretamente usando as informações de contato que você já conhece. Os e-mails de phishing são projetados para criar pânico e decisões precipitadas, portanto, reservar um momento para verificar pode impedir os invasores.

4) Use senhas fortes e exclusivas

Nunca reutilize senhas em várias contas. Os golpistas geralmente tentam usar credenciais roubadas de outras violações. Um gerenciador de senhas pode ajudá-lo a gerar senhas fortes e armazená-las com segurança, para que você não exact se lembrar de dezenas de combinações diferentes.

A seguir, veja se o seu e-mail foi exposto em violações anteriores. Nossa escolha número 1 de gerenciador de senhas inclui um scanner de violação integrado que verifica se seu endereço de e-mail ou senhas apareceram em vazamentos conhecidos. Se você descobrir uma correspondência, altere imediatamente todas as senhas reutilizadas e proteja essas contas com credenciais novas e exclusivas.

Confira os melhores gerenciadores de senhas revisados por especialistas de 2025 em Cyberguy. com.

5) Habilite a autenticação de dois fatores (2FA)

Adicione uma camada additional de segurança ativando 2FA em todas as contas que o suportam. Isso significa que mesmo que alguém roube sua senha, ainda assim não será possível fazer login sem uma segunda etapa de verificação, como um código enviado ao seu telefone.

6) Verifique regularmente as contas financeiras e de folha de pagamento

Mesmo se você seguir todas as precauções, é aconselhável monitorar suas contas em busca de qualquer atividade incomum. Detectar rapidamente transações não autorizadas pode evitar perdas maiores e alertá-lo sobre possíveis fraudes antes que elas aumentem.

CLIQUE AQUI PARA BAIXAR O APLICATIVO FOX NEWS

Os hackers redirecionarão os pagamentos após obterem acesso às informações de login dos usuários. (Kurt “CyberGuy” Knutsson)

A principal lição de Kurt

Os ataques Storm-2657 mostram que os cibercriminosos têm como alvo a confiança e não o software program. As universidades são atraentes porque os sistemas de folha de pagamento lidam diretamente com o dinheiro e os funcionários podem ser manipulados por meio de phishing bem elaborado. A escala e a sofisticação destes ataques destacam o quão vulneráveis, mesmo as instituições bem estabelecidas, podem ser aos agentes de ameaças motivados financeiramente.

Com que frequência você verifica sua folha de pagamento ou contas bancárias em busca de atividades incomuns? Informe-nos escrevendo para nós em Cyberguy. com.

Inscreva-se para receber meu relatório CyberGuy GRATUITO

Receba minhas melhores dicas técnicas, alertas de segurança urgentes e ofertas exclusivas diretamente na sua caixa de entrada. Além disso, você terá acesso instantâneo ao meu Final Rip-off Survival Information – gratuitamente ao ingressar no meu CYBERGUY.COM. boletim informativo.

Copyright 2025 CyberGuy.com. Todos os direitos reservados.